Nexus 5X セキュリティアップデート 2017年5月

毎月恒例ですが、昨日(5月9日)に5月度のセキュリティアップデートのover-the-air (OTA) updateが来ました。

先月(2017年4月度)のセキュリティアップデート&Android N(Nougat:ヌガー) 7.0のアップデート版 7.1.2については以下を。

5月度のセキュリティアップデート

5月度のセキュリティパッチの更新サイズは、37.8MBです。

Androidバージョン 7.1.2、Android セキュリティパッチレベルは、2017年5月5日、ビルド番号は、N2G47FからN2G47Oになっています。

セキュリティアップデートの2017年5月度は、5月1日に「Android Security Bulletin - May 2017」としてリリースされています。5月2日に更新(Update)。

Android Security Bulletin—May 2017 | Android Open Source Project

毎月同じ内容ですね。

The most severe of these issues is a Critical security vulnerability that could enable remote code execution on an affected device through multiple methods such as email, web browsing, and MMS when processing media files.

(これらの問題の中で最も深刻なものは、電子メール、Webブラウジング、およびメディアファイルを処理する際のMMSなどの複数の方法を通じて、影響を受けるデバイスでリモートコードを実行できる重要なセキュリティ脆弱性です)

毎月同じですが、2017年5月1日の部分的セキュリティパッチ文字列(Partial security patch level string)と、2017年5月5日の完全セキュリティパッチ文字列(Complete security patch level string)が含まれており、サポートされているGoogleデバイスには、2017年5月5日のセキュリティパッチレベルでOTAアップデートが1回だけ届きます。

その他は、いつもように多くの脆弱性が修正されています。

2017年5月1日の部分的セキュリティパッチ文字列

・Remote code execution vulnerability in Mediaserver(Critical 6個)

・Elevation of privilege vulnerability in Framework APIs(High 1個)

・Elevation of privilege vulnerability in Mediaserver(High 3個)

・Elevation of privilege vulnerability in Audioserver(High 1個)

・Information disclosure vulnerability in Framework APIs(High 1個)

・Denial of service vulnerability in Mediaserver(High 2個)

など。

2017年5月5日の完全セキュリティパッチ文字列

・Remote code execution vulnerability in GIFLIB(Critical 1個)

・Elevation of privilege vulnerability in MediaTek touchscreen driver(Critical 1個)

・Elevation of privilege vulnerability in Qualcomm bootloader(Critical 2個)

・Elevation of privilege vulnerability in kernel sound subsystem(Critical 1個)

・Elevation of privilege vulnerability in Motorola bootloader(Critical 1個)※Nexus6のみ

・Elevation of privilege vulnerability in NVIDIA video driver(Critical 1個)※Nexus9のみ

・Elevation of privilege vulnerability in Qualcomm power driver(Critical 1個)

・Elevation of privilege vulnerability in kernel trace subsystem(Critical 1個)

・Vulnerabilities in Qualcomm components(Critical 2個、High 2個)

など

ちなみに、Nexus 5X(6P)のアップデート保証期限の残りが4ヶ月となってしまいました。。。

9月までにNexusの代わりの端末(Pixel)が日本で発売されることを願います。

以上です。

AMCフレックスパートナーについて

フレックストラベラー制度をご存知でしょうか?

フレックストラベラー制度のご案内|空港・機内で[国内線]|ANA

先日ユナイテッド航空のオーバブッキングがニュースになっていましたが、たまに空港で飛行機に乗ろうとしたら、オーバブッキングが発生して、便をひとつ遅らせてもらえたら、協力金として1万円を差し上げるアナウンスがあると思います。

※私は、過去一度も協力したことはないのですが。

フレックストラベラー制度では、このオーバブッキングの協力に関して、代替交通手段振替が当日であれば、1万円、翌日以降であれば2万円が協力金として定められています。

AMCフレックスパートナーについて

AMCフレックスパートナーは、ANAマイレージクラブ会員であれば、事前に登録することができるもので、このオーバブッキングの協力時に、協力金(お金)以外に、「AMCフレックスパートナー協力マイル」の選択ができる、つまりお金でなくマイルでもらえるようにする事前登録制度のことになります。

お金の場合には、代替交通手段振替が当日であれば、1万円、翌日以降であれば2万円が協力金として定められていますが、「AMCフレックスパートナー協力マイル」の場合には、当日であれば、7,500マイル、翌日以降であれば15,000マイルがもらえます。

1マイルを1.7円で換算すると、7,500マイル✕1.7円=12,750円、15,000マイル✕1.7円=25,500円とかなりオトクになりますので、もしオーバブッキングに協力する可能性が少しでもあるのであれば、事前にAMCフレックスパートナー登録に"希望する"を選択しておいてはどうでしょうか?

AMCフレックスパートナー登録はマイメニューから"住所変更"の一番下になります。

私の場合、仕事の出張か、家族旅行で飛行機に搭乗することが殆どなので、便を遅らせることがなかなか難しいですが、機会があれば申し入れしてみようと思います。

以上です。

ANAプレミアムメンバー 2018年版カレンダーセット申し込み

ANAプレミアムメンバーの特典のひとつ、カレンダーセットの申し込みの案内通知がきました。

サービス詳細|とっておきの贈り物を|プレミアムメンバーサービス|ANAマイレージクラブ

ダイアリー・カレンダー・手帳のプレゼントは、「ダイヤモンドサービス」メンバー、「プラチナサービス」メンバー、そしてスーパーフライヤーズ会員の限定サービスとなります。

「ダイヤモンドサービス」メンバー、「プラチナサービス」メンバーの場合

カレンダーセットとして、卓上カレンダー(サイズ:約10.0cm×18.0cm、表紙+本文12枚)と、デスクダイアリー(サイズ:B5版)がもらえます。

ただし、受付期間中に「カレンダーセット」を"希望する"を選択する必要があります。

受付期間は、2017年4月1日(土)~2017年7月31日(月)で、カレンダーセットのデフォルト設定は、送付を"希望しない"となっていますので、希望する方は、"希望する"に必ず変更する必要があります。

また、カレンダーセットの申し込みをしなかった場合には、2017年12月上旬に【500マイル】がもらえます。

昨年度、私は申し込みをしなかったので、

2016年12月7日に「PLTカレンダーセット送付不要で500マイル」として500マイルが加算されていました。

スーパーフライヤーズ会員の場合

「ダイヤモンドサービス」メンバー、「プラチナサービス」メンバーのカレンダーセットとは別に、スーパーフライヤーズ(SFC)会員の場合には、ANAスーパーフライヤーズ会員限定手帳(サイズ:(約16.9cm×9.8cm、スケジュール帳+メモ)またはレフィル(手帳の中身の差し替え)と、壁掛けカレンダー「Welcome Aboard」(サイズ:約75.3cm×39.0cm、表紙+本文12枚)または卓上カレンダー(サイズ:約10.0cm×18.0cm、表紙+本文12枚)がもらえます。

※壁掛けカレンダーと卓上カレンダーは、いずれかひとつとなります。

こちらも先程の「ダイヤモンドサービス」メンバー、「プラチナサービス」メンバーの特典と同じく、受付期間中に「ANAスーパーフライヤーズカード会員限定手帳」および「ANAスーパーフライヤーズカード会員カレンダー(卓上または壁掛け)」を"希望する"を選択する必要があります。

受付期間も同じく、2017年4月1日(土)~2017年7月31日(月)で、ともにデフォルト設定は、送付を"希望しない"となっていますので、希望する方は、"希望する"に必ず変更する必要があります。

また、これらの申し込みしなかった場合は、2017年12月上旬に【500マイル】がもらえます。

また、SFCについては「ダイヤモンドサービス」メンバー、「プラチナサービス」メンバーと異なり、いつでも会員になれるため、この特典は、2017年7月20日(木)時点でANAスーパーフライヤーズカードを持っていることが前提になります。

ちなみに、昨年度、私はこの申し込みもしなかったので、

2016年12月6日に「SFC手帳カレンダー送付不要で500マイル」として500マイルが加算されていました。

いずれにせよ、「ダイヤモンドサービス」メンバー、「プラチナサービス」メンバー、そしてスーパーフライヤーズ(SFC)会員は、この限定サービスを希望する場合には、送付物の変更をする必要があります。

※デフォルトが"希望しない"のため不要の場合には必要なし。

私はこの手の商品(手帳・カレンダー)はもらったことがないです。その代わりに500マイル+500マイルの1,000マイルをもらっています。

追記(2017年12月)

2017年12月5日、6日に500マイル+500マイルが付与されました。

以上です。

100万円の純金コインが当たるキャンペーン

サントリーのDEKAVITA C(デカビタC)で「リアルな純金製 マリオのコイン 1枚(※100万円相当)」が10名様に当たるキャンペーンを実施しています。

キャンペーン期間は4月11日から5月31日までです。

純金製で、重さ約150g、直径約4cm、加工費を含む100万円相当のオリジナルコイン「マリオのコイン」がもらえます。

金は1gが約5,000円くらいですので、金そのものの価格としては、5,000円✕150gで75万円くらいとなりますが、加工費込で100万円相当とのこと。

さすがに高額商品のため、賞品当選に際し、当選者様の一時所得とみなされ源泉徴収税が発生し、確定申告が必要になりますが、源泉徴収税はサントリーが負担するとのこと。

ただ、場合によっては所得に関連した様々な控除や公的扶助等が当選によって影響がある可能性があるとのこと。そりゃそうだ。

当選者には、6月上旬頃に事務局から直接お電話で連絡が来るとのことです。楽しみです。

いや~、マジで当たらないかな。

以上です。

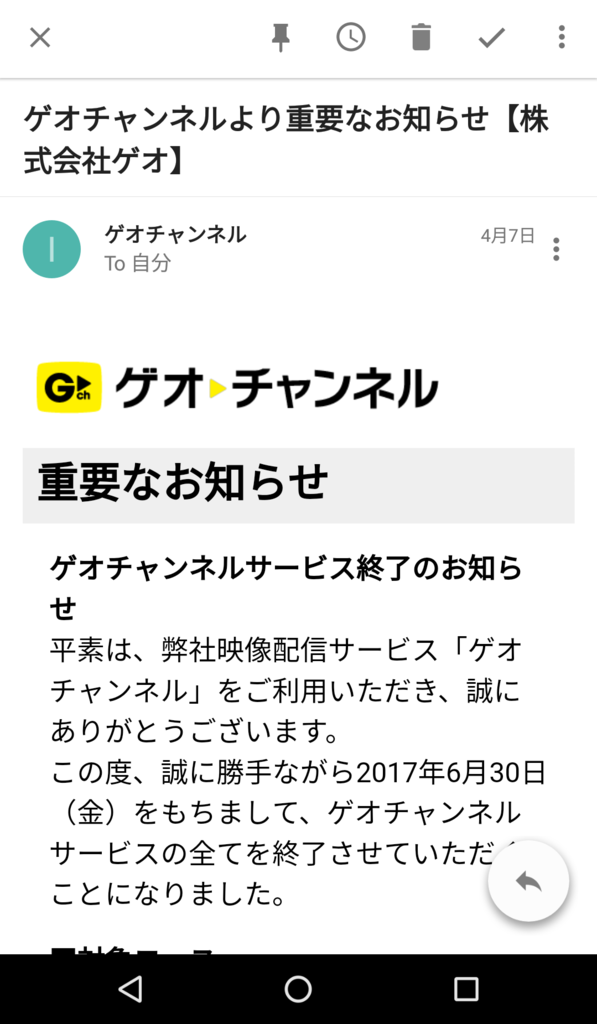

ゲオチャンネル、わずか一年でサービス終了に...

昨年2016年2月にスタートしたゲオチャンネルですが、やはりわずか1年ちょいで、サービスが終了になりました。

4月7日に「重要なお知らせ」でサービス終了のアナウンスがありました。

2017年6月30日(金)をもって、ゲオチャンネルの全てのサービスを終了するとのことです。

ゲオチャンネルは、大人のビデオも扱っており、月額590円っていうのは中々のものだと思いましたが、大人のビデオが Chromecastに未対応(PCのみでの閲覧)なのが、残念で仕方なかったです。

と、思ってところ、、、

さすがゲオ!、おとなのサービス、「ゲオトナ」というサービスを開始していました。

以前の「ゲオ動画」からのリニューアルで、月額980円(税込)で一般作、アダルト作品の両方が見れるプランが用意されています。

コンテンツ総数は10,000本以上(ぞくぞく追加中)で、 その内の約9割がアダルト作品。

残り1割の一般作は、Vシネマ、パチンコ・パチスロ、麻雀番組などの大人向け作品。

まさに"ゲオ"+"オトナ"の"ゲオトナ"です。

利用できるデバイスは、PC(Windows、Mac)、タブレット/スマートフォン(iOS、Android)で、残念ながら、Chromecastは対応予定とのことで、今のところは未対応です。

ゲオトナの月額スタートプラン「ゲオトナ 980」は、今だけ「初回14日間無料で見放題!」になっています。

以上です。

Android 7.1.2 & Nexus 5X セキュリティアップデート 2017年4月

本日4月7日に、Android N(Nougat:ヌガー) 7.0のアップデート版 7.1.2と、4月度のセキュリティアップデートのover-the-air (OTA) updateが来ました。

7.1.2 については、2017年1 月末よりベータ版として Nexus / Pixel 向けにリリースされていましたが、今回は正式版となります。

Android N 7.1.1については以下を。

毎月恒例ですが、先月(2017年3月度)のセキュリティアップデートは以下を。

さて、Android 7.1.2と、4月度のセキュリティアップデート

更新サイズは、327.9MBです。

Androidバージョンはもちろん7.1.2、Android セキュリティパッチレベルは、2017年4月5日、ビルド番号は、N4F26TからN2G47Fになっています。

7.1.2の追加機能で、[設定]→[動作]から、「スワイプで通知確認」のOnがおこなえるようになっています。

いわゆる通知が、画面上部からスワイプしなくとも、背面の指紋認証センサーをスワイプするだけで、通知画面が表示されるようになります。

逆のスワイプ(下から上)で通知を閉じることもできます。

ちょっとだけ便利かも?

そして、毎月恒例のセキュリティアップデート

2017年4月度は、4月3日に「Android Security Bulletin - April 2017」としてリリースされています。4月5日に更新。

Android Security Bulletin—April 2017 | Android Open Source Project

毎月同じ内容ですね。

The most severe of these issues is a Critical security vulnerability that could enable remote code execution on an affected device through multiple methods such as email, web browsing, and MMS when processing media files.

(これらの問題の中で最も深刻なものは、電子メール、Webブラウジング、およびメディアファイルを処理する際のMMSなどの複数の方法を通じて、影響を受けるデバイスでリモートコードを実行できる重要なセキュリティ脆弱性です)

いつもの月と同じく、2017年4月1日の部分的セキュリティパッチ文字列(Partial security patch level string)と、2017年4月5日の完全セキュリティパッチ文字列(Complete security patch level string)が含まれており、サポートされているGoogleデバイスには、2017年4月5日のセキュリティパッチレベルでOTAアップデートが1回だけ届きます。

その他いつもおり多くの脆弱性が修正されています。

2017年4月1日の部分的セキュリティパッチ文字列

Remote code execution vulnerability in Mediaserver(Critical 6個)

Elevation of privilege vulnerability in CameraBase(High 1個)

Elevation of privilege vulnerability in Audioserver(High 1個)

Elevation of privilege vulnerability in SurfaceFlinger(High 1個)

Information disclosure vulnerability in Mediaserver(High 1個)

Denial of service vulnerability in libskia(High 1個)

Denial of service vulnerability in Mediaserver(High 4個)

・・・

2017年4月5日の完全セキュリティパッチ文字列

Remote code execution vulnerability in Broadcom Wi-Fi firmware(Critical 1個)

Remote code execution vulnerability in Qualcomm crypto engine driver(Critical 1個)

Remote code execution vulnerability in kernel networking subsystem(Critical 1個)

Elevation of privilege vulnerability in MediaTek touchscreen driver(Critical 1個)

Elevation of privilege vulnerability in HTC touchscreen driver(Critical 1個)

Elevation of privilege vulnerability in kernel ION subsystem(Critical 1個)

Vulnerabilities in Qualcomm components(Critical 1個、High 1個)

Remote code execution vulnerability in v8(High 1個)

Remote code execution vulnerability in Freetype(High 1個)

Elevation of privilege vulnerability in kernel sound subsystem(High 1個)

Elevation of privilege vulnerability in NVIDIA crypto driver(High 3個)

Elevation of privilege vulnerability in MediaTek thermal driver(High 1個)

・・・

以上です。

Nexus 5X セキュリティアップデート 2017年3月

毎月恒例のAndroidのセキュリティアップデートです。

前月(2017年2月)については以下をご覧ください。

さて、2017年3月度のセキュリティアップデートは、今朝、2017年3月14日(火)の朝にOTA(Over-The-Air)が来ていました。

セキュリティアップデートのパッチがダウンロードされるのは変わらずですね。

ダウンロードのファイルサイズは、63.3 MBでした。

そして、Androidバージョンは7.1.1で、Android セキュリティパッチレベルは、2017年3月5日、ビルド番号は、N4F26OからN4F26Tになりました。

2017年3月度は、3月6日に「Android Security Bulletin - March 2017」としてリリースされています。3月7日に更新。

Android Security Bulletin—March 2017 | Android Open Source Project

2017年3月度は、3月6日に「Android Security Bulletin - March 2017」としてリリースされています。3月7日に更新。

先月と同じですが、リモートコードを実行できる深刻な脆弱性です。

The most severe of these issues is a Critical security vulnerability that could enable remote code execution on an affected device through multiple methods such as email, web browsing, and MMS when processing media files.

(これら問題の中で最も深刻なものは、電子メール、Webブラウジング、およびメディアファイルを処理する際のMMSなどの複数の方法を通じて、影響を受けるデバイスでリモートコードを実行できる重要なセキュリティ脆弱性です)

いつもの月と同じく、2017年3月1日の部分的セキュリティパッチ文字列(Partial security patch level string)と、2017年3月5日の完全セキュリティパッチ文字列(Complete security patch level string)が含まれています。

2017年3月1日の脆弱性には、Critical(重大)が3個、High(高)が6個、Moderate(中)が9個、Low(低)が1個となっており、2017年3月5日の脆弱性には、Critical(重大)が8個、High(高)が22個、Moderate(中)が8個、Low(低)が1個とかなり多めです。

2017年3月1 Critical

Remote code execution vulnerability in OpenSSL & BoringSSL

Remote code execution vulnerability in Mediaserver

Elevation of privilege vulnerability in recovery verifier

2017年3月5 Critical

Elevation of privilege vulnerability in MediaTek components

Elevation of privilege vulnerability in NVIDIA GPU driver

Elevation of privilege vulnerability in kernel ION subsystem

Elevation of privilege vulnerability in Broadcom Wi-Fi driver

Elevation of privilege vulnerability in kernel FIQ debugger

Elevation of privilege vulnerability in Qualcomm GPU driver

Elevation of privilege vulnerability in kernel networking subsystem

Vulnerabilities in Qualcomm components

Critical(重大)についてはいつものようにMediaserverと、OpenSSL & BoringSSLでリモートコード実行ができる脆弱性、recovery verifier、MediaTek components、NVIDIA GPU driver、kernel ION subsystem、Broadcom Wi-Fi driver、kernel FIQ debugger、Qualcomm GPU driver、kernel networking subsystem の特権昇格に関する脆弱性です。

Nexus 5X(6P)のアップデート保証期限の残りが6ヶ月となってしまいました。

以上です.